В книге рассматриваются вопросы безопасности компьютерных сетей. Даны практические рекомендации по проведению пентеста сетей Cisco, приведены полезные сведения о протоколе DTP от компании Cisco Systems, представлено подробное руководство по пентесту канального уровня сети, тестированию безопасностии и защите устройств MikroTik. Рассказывается о методах проведения пентестов с минимальным ущербом для сетевой инфраструктуры.

SUPERAntiSpyware сканирует память, реестр и файлы на предмет заражения шпионскими модулями. Средствами программы найденных паразитов можно удалить или поместить в карантин. Предусмотрена возможность сканирования тремя способами: при быстром сканировании проверяются только самые распространенные места заражения, при полном - все файлы, а в третьем режиме можно самостоятельно выбрать область проверки. Встроенный планировщик поможет организовать проверку компьютера в заданное время. Кроме этого программа умеет защитить от изменений стартовую страницу браузера, восстановить настройки Интернет-соединений, Рабочего стола, уровня безопасности Internet Explorer и многих других параметров. Чтобы эффективно бороться со шпионскими модулями и вредоносными программами, утилита автоматически обновляет свою базу данных через Интернет.

В связи с бурным развитием технологий требования к компьютерной безопасности постоянно изменяются. Шифры, которые на сегодняшний день можно считать надежными, при использовании квантового компьютера будет легко взломать, и эта реальность уже не за горами. Вот почему необходимо уже сейчас готовиться к квантовому криптографическому прорыву, и эта книга послужит для читателя бесценным руководством к действию.

Издание каждый месяц рассказывает вам о компьютерах, программном обеспечении, железе, технологиях, играх и, разумеется, о хакерах. И это далеко не всё. В журнале можно найти материалы о стиле жизни, о здоровье, о том, как провести свободное время. Но прежде всего издание отличает оригинальная манера подачи материала.

Издание каждый месяц рассказывает вам о компьютерах, программном обеспечении, железе, технологиях, играх и, разумеется, о хакерах. И это далеко не всё. В журнале можно найти материалы о стиле жизни, о здоровье, о том, как провести свободное время. Но прежде всего издание отличает оригинальная манера подачи материала.

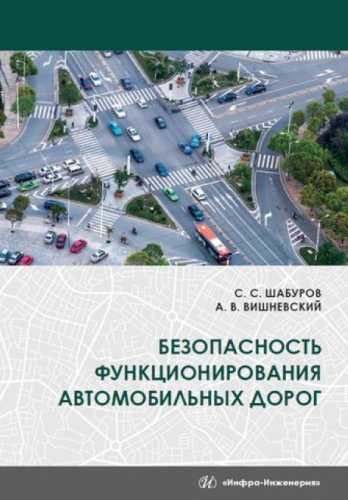

Рассмотрены основные понятия, определяющие безопасность функционирования транспортных сооружений и дорожного движения. Особое внимание уделено обобщению методов оценки безопасности транспортных сооружений, параметрам и характеристикам дорог, влияющим на удобство и комфортабельность движения.

Представлена методика оценки опасности возникновения пожаров в распределительных щитах в эксплуатационных условиях, в том числе с целью создания экспертной системы борьбы за живучесть в отсеках. Рассчитаны информативные параметры пожароопасных состояний щитов. Разработаны практические меры защиты от попадания электроэнергетических систем в пожароопасные состояния.

Содержится информация о способах выживания человека в экстремальных ситуациях природного и техногенного характера. Освещаются вопросы топографической подготовки, способы ориентирования в окружающей среде и работа с топографическими картами. Приводятся сведения о безопасных действиях спасателей в особых условиях проведения поисково-спасательных работ.

Рассмотрены современные подходы к анализу опасных природных процессов как источника ЧС, определению особенностей принятия защитных мер превентивного характера и вопросов безопасного ведения АСР в условиях техногенных аварий и катастроф, а также вопросов государственной стратегии в области гражданской защиты.

Выполнен обзор законодательных и нормативных актов Российской Федерации, устанавливающих правовые основы промышленной безопасности. Рассмотрены вопросы лицензирования, технического регулирования, сертификации и стандартизации в области промышленной безопасности.

Abelssoft AntiBrowserSpy - программа, которая создана для прекращения шпионажа за пользователем популярными веб-браузерами. Многие популярные веб-браузеры, включая Internet Explorer, Firefox, Opera, Google Chrome, Safari и другие, отсылают пользовательские данные своим изготовителям. Иногда это может быть уникальный ID пользователя, иногда URL-адреса посещаемых сайтов. Данная программа была создана для того, чтобы позволить пользователям остановить отправку данных разработчикам браузеров.

Показано воздействие БЛА на объекты транспортной инфраструктуры, приведены меры по превентивному противодействию таким угрозам.

Рассмотрены теоретические основы безопасности жизнедеятельности, правовые и организационные вопросы охраны труда и окружающей среды, негативные факторы среды обитания, принципы обеспечения безопасности взаимодействия человека со средой обитания, рациональные с точки зрения безопасности условия деятельности. Изложены требования техники безопасности и производственной санитарии, пожарной безопасности, а также защиты окружающей среды и утилизации отходов производства.

Жизнь – штука длинная и непредсказуемая, а, порой, опасно непредсказуемая. И эта жизнь в эпоху развитых технологий предполагает также технологические сбои, аварии, даже катастрофы… Достаточно открыть сводку новостей: авто- и авиакатастрофы, пожары и аварии на производстве, природные катаклизмы, не говоря уже о геополитической обстановке, и т.д. и т.п. Когда, казалось бы, безмятежная ситуация в считанные минуты может превратиться в экстремальную. И, по большому счёту, каждый сознательный человек должен быть к этому готов.

Ваш личный гид по выживанию в непредсказуемом мире! Никто не застрахован от внезапных угроз и вызовов судьбы, но только вам решать: слепо верить в лучшее или взять ситуацию под контроль.

Издание каждый месяц рассказывает вам о компьютерах, программном обеспечении, железе, технологиях, играх и, разумеется, о хакерах. И это далеко не всё. В журнале можно найти материалы о стиле жизни, о здоровье, о том, как провести свободное время. Но прежде всего издание отличает оригинальная манера подачи материала.

Издание каждый месяц рассказывает вам о компьютерах, программном обеспечении, железе, технологиях, играх и, разумеется, о хакерах. И это далеко не всё. В журнале можно найти материалы о стиле жизни, о здоровье, о том, как провести свободное время. Но прежде всего издание отличает оригинальная манера подачи материала.

Освещены актуальные вопросы организации работ на воздушных линиях электропередачи, находящихся в отключенном положении в зоне влияния других действующих линий, контактного провода РЖД и атмосферных воздействий. Объяснены физические основы происходящих процессов, рассмотрены известные случаи травматизма, даны рекомендации ремонтному персоналу служб электросетевых предприятий по обеспечению безопасности при выполнении ремонтных работ.

Abelssoft AntiBrowserSpy - программа, которая создана для прекращения шпионажа за пользователем популярными веб-браузерами. Многие популярные веб-браузеры, включая Internet Explorer, Firefox, Opera, Google Chrome, Safari и другие, отсылают пользовательские данные своим изготовителям. Иногда это может быть уникальный ID пользователя, иногда URL-адреса посещаемых сайтов. Данная программа была создана для того, чтобы позволить пользователям остановить отправку данных разработчикам браузеров.

Этичный хакер (пентестер) — это специалист в сфере кибербезопасности, который профессионально занимается выискиванием «дыр» в коде и помогает устранить утечки данных. Название специальности происходит от англоязычного термина pentest (penetration test), то есть «тест на проникновение». Имеется в виду проникновение в систему через скрытые уязвимости.